Эта уязвимость особенно опасна для публичных облаков на базе Intel, в которых выполняются ненадежные рабочие нагрузки в средах с общей арендой.

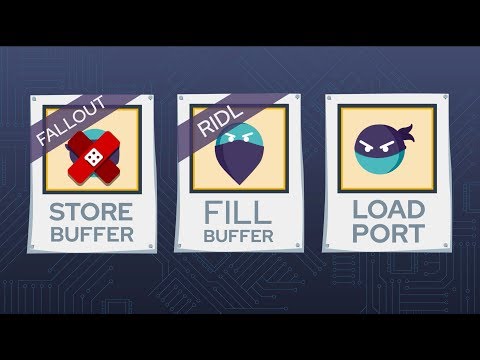

Злоумышленники могут использовать MDS несколькими способами, каждый из которых нацелен на разные структуры процессора:

Атака на буфер магазина (также известная как Fallout)

Атака методом заполнения буфера (также известная как RIDL)

Атака на порт загрузки

Для атаки на буфер хранилища доступны исправления микрокода, но для полной защиты от вариантов с заполнением буфера и загрузкой порта ИТ-администраторы должны отключить Intel Hyper-Threading.

Это короткое видео дает общее представление о том, что такое MDS и как он работает. Для получения более подробной технической информации об уязвимости и о том, что ваша компания должна с ней сделать, посетите red.ht/mds или посмотрите это техническое видео с пояснениями от Джона Мастерса из Red Hat: https://youtu.be/Xn-wY6Ir1hw

Пожалуйста, воспользуйтесь возможностью и поделитесь этим видео с друзьями и семьей, если вы найдете его полезным.

No Comments