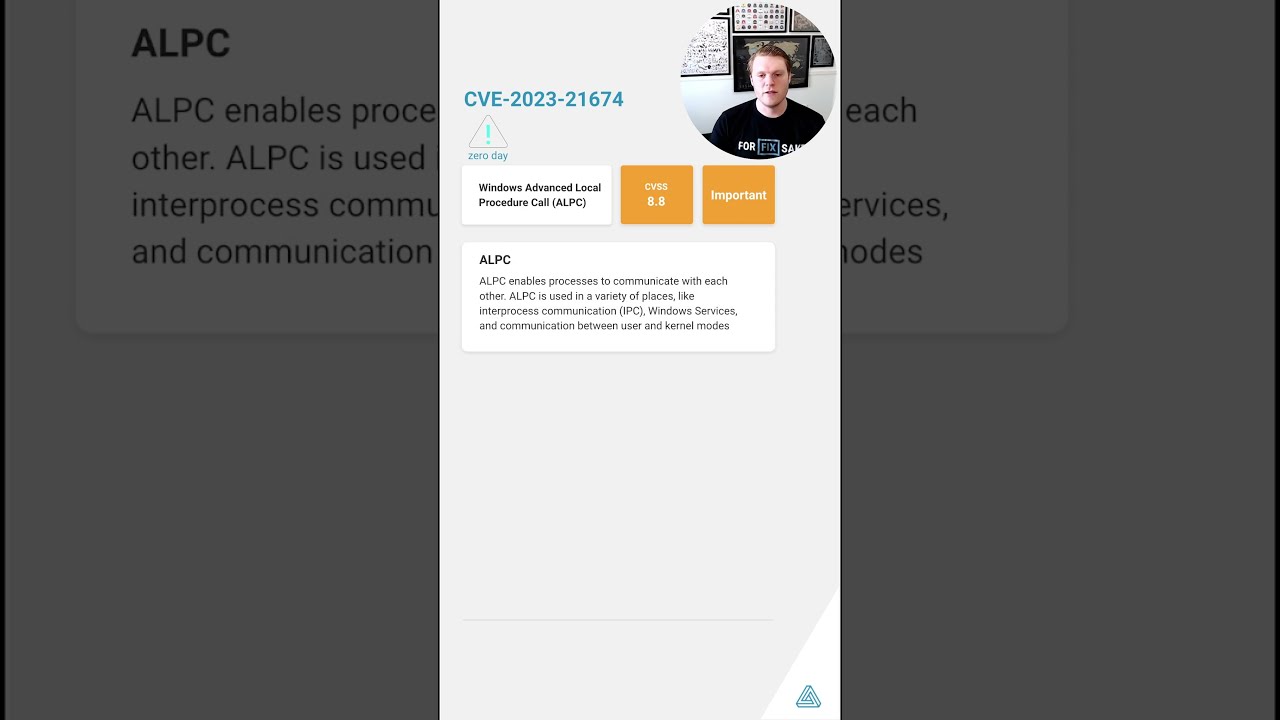

Чтобы воспользоваться этой уязвимостью, злоумышленнику сначала придется войти в систему, запустить специально созданное приложение, а затем взять под контроль уязвимую систему. Успешный злоумышленник затем может запустить произвольный код в контексте безопасности локальной системы и установить программы, позволяющие ему просматривать, изменять или удалять данные или, в худшем случае, создавать новые учетные записи с полными правами пользователя.

После официального исправления уязвимости нулевого дня, выпущенного корпорацией Microsoft для Windows 10, Windows 11, 8.1 и вплоть до Windows Server 2022, Automox рекомендует установить исправление в течение 24 часов.

Полный обзор Вторника обновлений можно найти здесь: https://www.automox.com/blog/patch-tuesday-january-2023

Пожалуйста, воспользуйтесь возможностью и поделитесь этим видео с друзьями и семьей, если вы найдете его полезным.

No Comments